Un nouveau service a été lancé, qui vous permet de vérifier si un domaine ou une adresse électronique a fait l’objet d’une campagne de spam Emotet.

Emotet est un logiciel malveillant qui se propage par le biais de courriels contenant des documents Word ou Excel malveillants. Lorsqu’il est ouvert et que les macros sont activées, il installe le cheval de Troie Emotet sur l’ordinateur de la victime.

Lorsqu’il est infecté, Emotet vole le courrier électronique de la victime et le transmet aux serveurs contrôlés par l’attaquant. Ces courriels seront ensuite utilisés dans le cadre de futures campagnes de spamming afin de faire passer le spam malveillant pour légitime.

Au fil du temps, le cheval de Troie Emotet téléchargera et installera d’autres logiciels malveillants tels que TrickBot et QakBot sur l’ordinateur d’un utilisateur infecté. Ces chevaux de Troie sont connus pour entraîner des attaques de logiciels contre rançon par les opérateurs de Ryuk, Conti et ProLock.

Un nouveau service vérifie si Emotet utilise votre courrier électronique

Aujourd’hui, la société italienne de cybersécurité TG Soft a lancé un nouveau service appelé Have I Been Emotet qui vous permet de vérifier si un domaine ou une adresse électronique a été utilisé comme expéditeur ou destinataire dans les campagnes de spam Emotet.

TG Soft a indiqué que leur base de données consiste à des emails sortants surveillés générés par Emotet entre août et le 23 septembre 2020.

Au cours de cette période, ils ont collecté plus de 2,1 millions d’adresses électroniques à partir d’environ 700 000 courriels sortants.

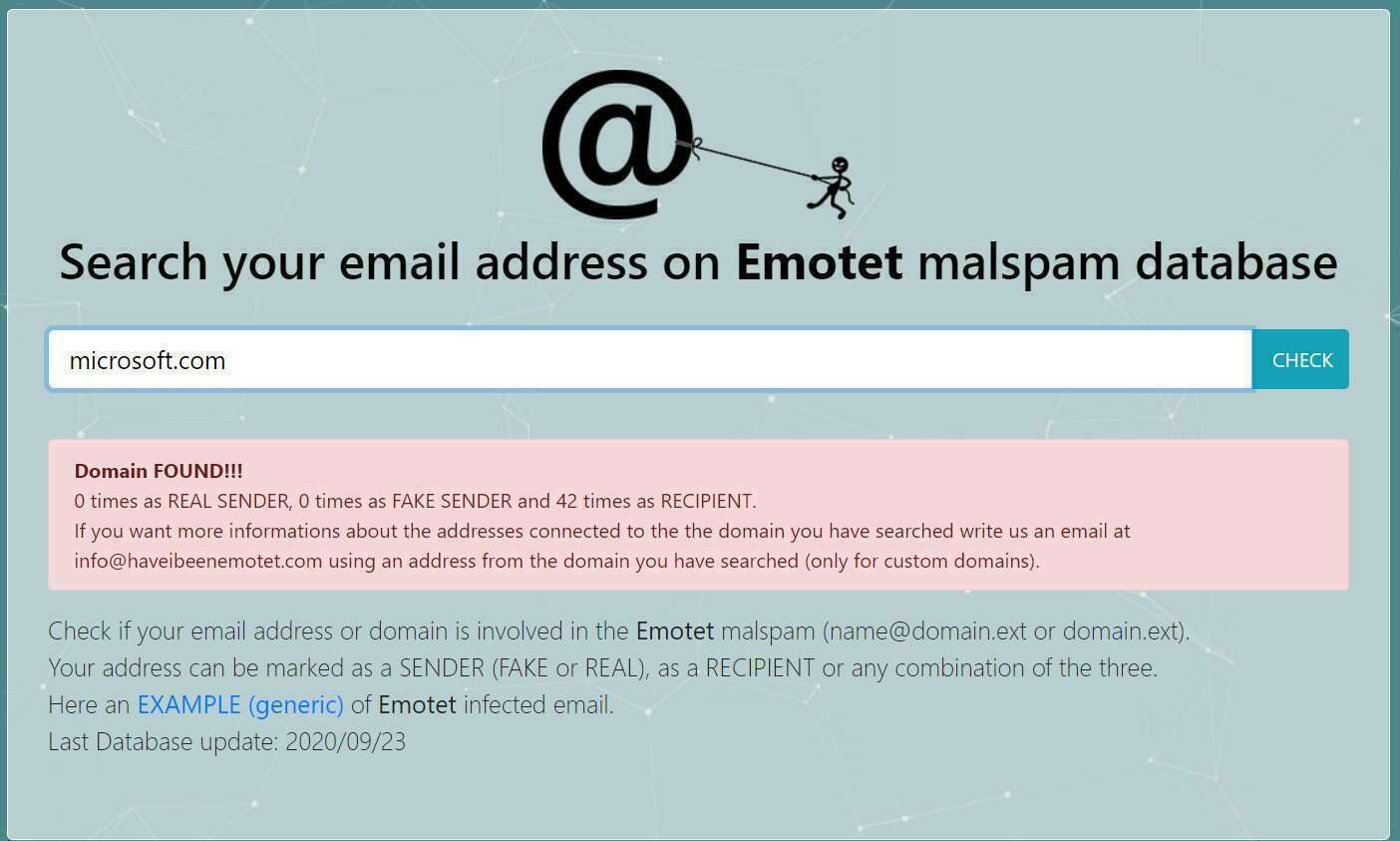

Pour utiliser le service, vous pouvez entrer un domaine ou une adresse électronique, et il vous indiquera combien de fois elle a été utilisée.

Pour utiliser le service, il vous suffit de saisir un domaine ou une adresse électronique, et il vous indiquera combien de fois l’adresse électronique ou le domaine a été utilisé comme expéditeur d’un courrier électronique ou comme destinataire.

En renvoyant le résultat de la recherche, Have I Been Emotet fournira les informations suivantes :

- REAL SENDER: indique que l’ordinateur utilisant ce compte de messagerie a été compromis et utilisé pour envoyer des courriers électroniques non sollicités.

- FAKE SENDER: indique que votre courrier a été volé et utilisé dans des campagnes de spam.

- RECIPIENT: Indique que vous avez été le destinataire d’un courriel de spam Emotet.

Par exemple, dans l’image ci-dessous, vous pouvez voir que les utilisateurs du domaine microsoft.com ont été ciblés 42 fois lors de récentes campagnes de spam Emotet.

Utile comme plateforme de renseignement sur la cybersécurité

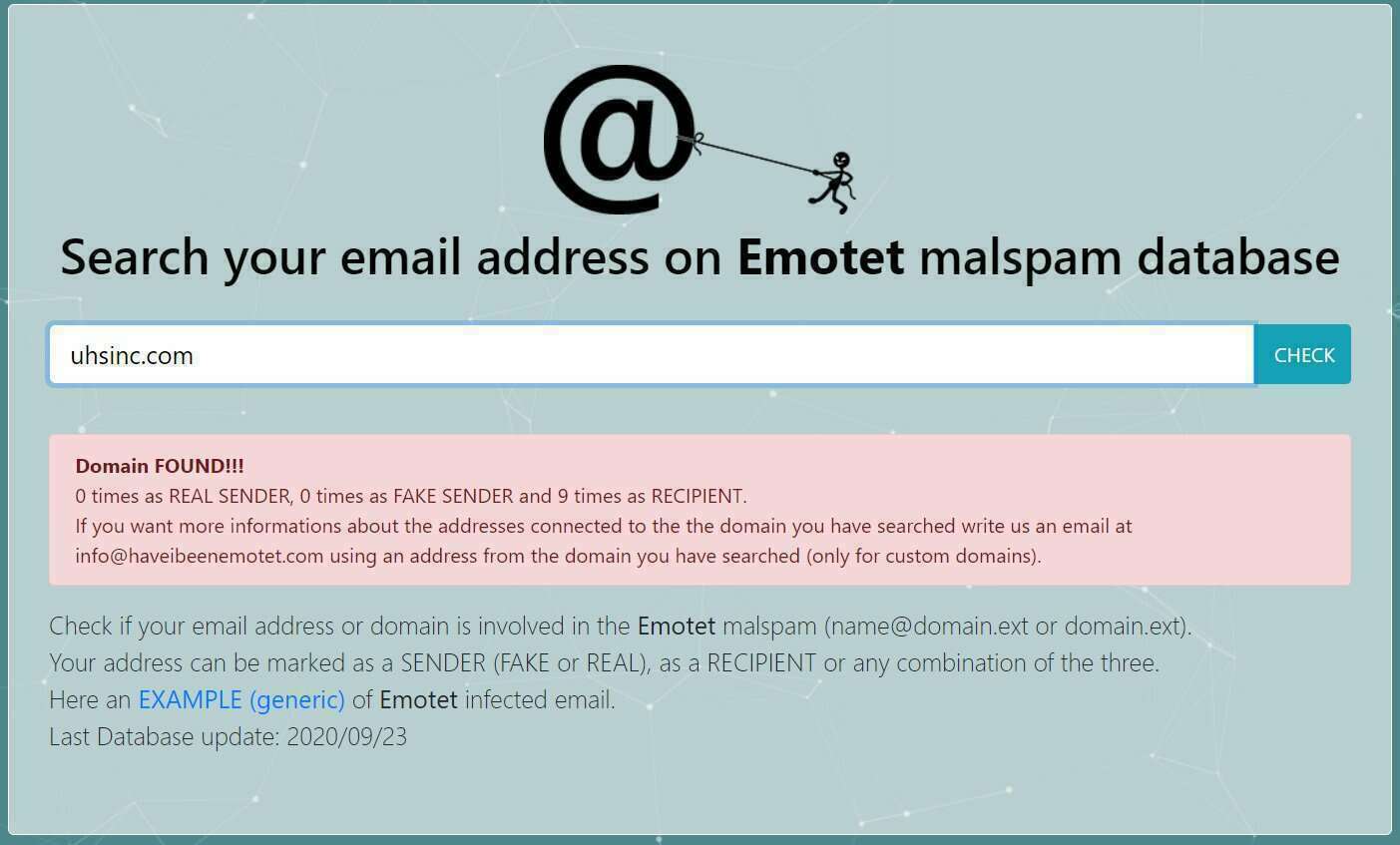

Si une entreprise a été touchée par une cyberattaque, vous pouvez vérifier si elle a été ciblée dans les campagnes de spam d’Emotet, ce qui a conduit à une attaque de logiciel contre rançon.

Par exemple, Ryuk ransomware a récemment attaqué le géant de la santé Universal Health Services (UHS).

Grâce à ce service, on peut voir que le domaine de l’UHS, uhsinc.com, a été utilisé dans les récentes campagnes d’Emotet et que la société a reçu neuf fois du spam Emotet.

Si vous utilisez ce service et que vous constatez que votre adresse électronique ou votre domaine a été utilisé comme destinataire, cela ne signifie pas nécessairement que vous avez été infecté.

Pour être infecté, un utilisateur aurait dû ouvrir les pièces jointes du courrier électronique et activer les macros avant que le logiciel malveillant ne soit installé.

D’autre part, si des utilisateurs de votre domaine sont répertoriés comme de « vrais » expéditeurs, il est probable que l’un des utilisateurs de votre domaine de messagerie ait été infecté, et une enquête approfondie sur vos ordinateurs doit être menée.